Switch di gestione della rete chassis di dimensioni compatte

Caratteristiche

● Prodotto in acciaio da 1,2 mm

● Rifinito in Fine Tex Nero.

● Facilmente accessibile la parte anteriore, posteriore e superiore.

● Aperture nella parte posteriore per consentire l'ingresso dei cavi.

● Dimensioni compatte

● Collega e usa

Specifiche

| Capacità di commutazione (Tbit/s) | 89/516 |

| Tariffa di inoltro (Mpps) | 34.560 |

| Slot di servizio | 8 |

| Cambio di tessuto Slot dei moduli | 6 |

| Architettura del tessuto | Architettura Clos, commutazione di cella, VoQ e buffer di grandi dimensioni distribuito |

| Progettazione del flusso d'aria | Rigoroso fronte-retro |

| Virtualizzazione dei dispositivi | Sistema virtuale (VS) |

| Sistema di commutazione cluster (CSS)2 | |

| Tessuto super virtuale (SVF)3 | |

| Virtualizzazione della rete | M-LAG |

| TRILLO | |

| Routing e bridging VxLAN | |

| EVPN | |

| QinQ nella VXLAN | |

| Consapevolezza delle macchine virtuali | Controllore Agile |

| Convergenza della rete | FCoE |

| DCBX, PFC ed ETS | |

| Interconnessione del data center | BGP-EVPN |

| Ethernet Virtual Network (EVN) per interconnessioni di rete inter-DC Layer 2 | |

| Programmabilità | OpenFlow |

| Programmazione ENP | |

| Programmazione OPS | |

| Plug-in Puppet, Ansible e OVSDB rilasciati su siti Web open source | |

| Contenitore Linux per la programmazione open source e di personalizzazione | |

| Analisi del traffico | NetStream |

| sFlow basato su hardware | |

| VLAN | Aggiunta di interfacce di accesso, trunk e ibride alle VLAN |

| VLAN predefinita | |

| QinQ | |

| VLAN MUX | |

| GVRP | |

| Indirizzo MAC | Apprendimento dinamico e invecchiamento degli indirizzi MAC |

| Voci di indirizzi MAC statici, dinamici e blackhole | |

| Filtraggio dei pacchetti basato sugli indirizzi MAC di origine | |

| Limitazione degli indirizzi MAC in base a porte e VLAN | |

| Instradamento IP | Protocolli di routing IPv4, come RIP, OSPF, IS-IS e BGP |

| Protocolli di routing IPv6, come RIPng, OSPFv3, ISISv6 e BGP4+ | |

| Frammentazione e riassemblaggio dei pacchetti IP | |

| IPv6 | IPv6 su VXLAN |

| IPv6 su IPv4 | |

| Individuazione dei vicini IPv6 (ND) | |

| Individuazione MTU del percorso (PMTU) | |

| TCP6, ping IPv6, tracert IPv6, socket IPv6, UDP6 e Raw IP6 | |

| Multicast | IGMP, PIM-SM, PIM-DM, MSDP e MBGP |

| Spionaggio IGMP | |

| Procura IGMP | |

| Abbandono rapido delle interfacce dei membri multicast | |

| Soppressione del traffico multicast | |

| VLAN multicast | |

| MPLS | Funzioni MPLS di base |

| MPLS VPN/VPLS/VPLS su GRE | |

| Affidabilità | Protocollo di controllo dell'aggregazione dei collegamenti (LACP) |

| STP, RSTP, VBST e MSTP | |

| Protezione BPDU, protezione root e protezione loop | |

| Smart Link e multiistanza | |

| Protocollo di rilevamento collegamento dispositivo (DLDP) | |

| Commutazione protezione anello Ethernet (ERPS, G.8032) | |

| Rilevamento inoltro bidirezionale (BFD) basato su hardware | |

| VRRP, bilanciamento del carico VRRP e BFD per VRRP | |

| BFD per BGP/IS-IS/OSPF/percorso statico | |

| Aggiornamento software in servizio (ISSU) | |

| Routing del segmento (SR) | |

| QoS | Classificazione del traffico basata su Layer 2, Layer 3, Layer 4 e informazioni sulla priorità |

| Le azioni includono ACL, CAR e rimarcatura | |

| Modalità di pianificazione della coda come PQ, WFQ e PQ + WRR | |

| Meccanismi per evitare la congestione, tra cui WRED e tail drop | |

| Modellazione del traffico | |

| O&M | IEEE1588v2 |

| Algoritmo di conservazione dei pacchetti per Internet (iPCA) | |

| Bilanciamento del carico dinamico (DLB) | |

| Prioritizzazione dinamica dei pacchetti (DPP) | |

| Rilevamento del percorso a livello di rete | |

| Rilevamento del buffer a livello di microsecondi | |

| Configurazione e Manutenzione | Terminali console, Telnet e SSH |

| Protocolli di gestione della rete, come SNMPv1/v2c/v3 | |

| Caricamento e download di file tramite FTP e TFTP | |

| Aggiornamento BootROM e aggiornamento remoto | |

| Patch calde | |

| Registri delle operazioni dell'utente | |

| Provisioning zero-touch (ZTP) | |

| Sicurezza e gestione | Autenticazione 802.1x |

| Autenticazione RADIUS e HWTACACS per gli utenti che effettuano l'accesso | |

| Controllo dell'autorità della riga di comando basato sui livelli utente, impedendo agli utenti non autorizzati di utilizzare i comandi | |

| Difesa contro attacchi agli indirizzi MAC, broadcast storm e attacchi al traffico intenso | |

| Ping e traceroute | |

| Monitoraggio della rete remota (RMON) | |

| Dimensioni (L x P x A, mm) | 442x813x752,85 (17 U) |

| Peso del telaio (a vuoto) | <150 chilogrammi (330 libbre) |

| Tensione operativa | CA: da 90 V a 290 V CC: da -38,4 V a -72 V Alta tensione continua: 240 V |

| Massimo.Alimentazione elettrica | 12.000 W |

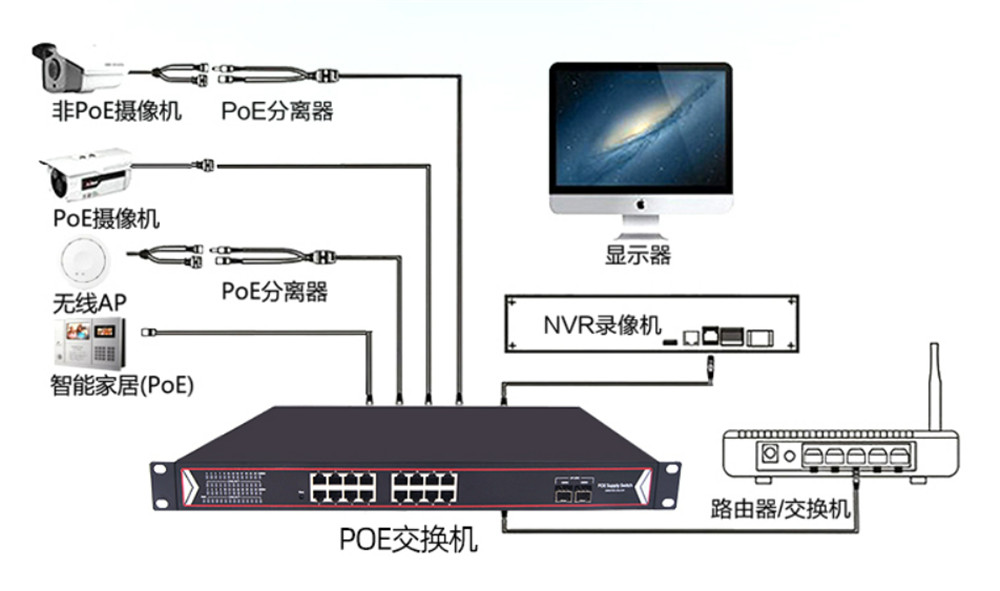

Applicazioni

Ampiamente usato in:

● Ampiamente usato in:

● Città intelligenti, hotel,

● Reti aziendali

● Monitoraggio della sicurezza

● Aula informatica della scuola

● Copertura wireless

● Sistema di automazione industriale

● Telefono IP (sistema di teleconferenza), ecc.

Scrivi qui il tuo messaggio e inviacelo